Warum Unternehmen Mobile Application Management (MAM) benötigen

Datenschutz Technology Mobile Application Management (MAM) Mobile Device Management (MDM) Microsoft Intune

Blogbeitrag anhören

Der Einsatz von mobilen Geräten ist längst Standard geworden in den Unternehmen. Überall sieht man Menschen, die im Zug, im Bus, im Restaurant, im Wartezimmer beim Arzt auf Smartphones und Tablets arbeiten. Das mobile Arbeiten bringt eine massive Produktivitätssteigerung. Für das Management der IT ist es allerdings eine grosse Herausforderung in Bezug auf die Sicherheit.

Smartphones und Tablets werden heutzutage noch oft schlecht geschützt, obwohl sie in vielen Fällen für geschäftliche Kommunikation genutzt werden. Sensible Unternehmensdaten sind somit nicht geschützt, wenn sie auf mobilen Geräten aufgerufen werden. Diese mobilen Geräte haben mit ihren Möglichkeiten einen grossen Mehrwert für die Nutzer, sind aber ebenfalls anfällig für Bedrohungen. Von vielen Unternehmen wurden daher Mobile Device Management (MDM)-Lösungen eingeführt. Sie erhoffen sich davon, dass dies die Lösung für Sicherheitsprobleme bei der mobilen Sicherheit ist. MDM allein reicht allerdings nicht aus, es braucht zu einer sicheren Mobility-Strategie mehr als nur die Verwaltung von Geräten. Deshalb kommt Mobile Application Management (MAM) zur Bereitstellung und Verwaltung mobiler Anwendungen ins Spiel.

Schutz für die Unternehmensdaten

Eine MAM-Lösung ist auf den Schutz der Unternehmensdaten fokussiert und kann als Container betrachtet werden. Eine Mobile Device Management (MDM)-Lösung hingegen verwaltet das gesamte Endgerät. Der Container ist ein abgeschotteter Sektor innerhalb des mobilen Device, für welchen man eine zusät zliche Authentifizierung benötigt. Das erhöht die Sicherheit und sollte dieses Gerät einem Diebstahl zum Opfer fallen, bleibt der Inhalt des Containers geschützt. Unternehmensdaten werden verschlüsselt innerhalb des Containers gespeichert und können mit der entsprechenden Container-Software aus der Ferne gelöscht werden. Die geschäftlichen Applikationen laufen getrennt von privaten Anwendungen. Die IT-Abteilung hat nur Zugriff auf die Daten und Applikationen des Unternehmens und nicht auf die privaten Aktivitäten des Mitarbeitenden.

zliche Authentifizierung benötigt. Das erhöht die Sicherheit und sollte dieses Gerät einem Diebstahl zum Opfer fallen, bleibt der Inhalt des Containers geschützt. Unternehmensdaten werden verschlüsselt innerhalb des Containers gespeichert und können mit der entsprechenden Container-Software aus der Ferne gelöscht werden. Die geschäftlichen Applikationen laufen getrennt von privaten Anwendungen. Die IT-Abteilung hat nur Zugriff auf die Daten und Applikationen des Unternehmens und nicht auf die privaten Aktivitäten des Mitarbeitenden.

Problemlose Verwendung von Privatgeräten

Oft gehören Smartphones und Tablets dem Mitarbeitenden und sie werden auch im Unternehmen genutzt. Mit Microsoft Intune können private und firmeneigene Geräte geschützt werden, mit minimalem Aufwand. Daten und Apps des Unternehmens können ohne Registrierung der Geräte verwaltet und geschützt werden. Apps aus dem Microsoft Umfeld (Outlook, Teams, OneDrive), sowie weitere Partner Apps, lassen sich so verwalten.

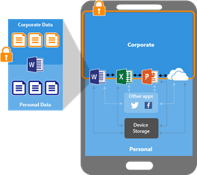

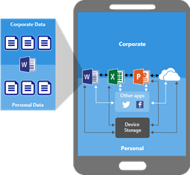

Mittels App-Schutzrichtlinien besteht die Möglichkeit, den Benutzern App-Einstellungen zuzuweisen, welche beispielsweise die Extrahierung von Daten verhindern oder einen zusätzlichen Sicherheitsfaktor verlangen, um auf die jeweilige App zugreifen zu können. Zudem lässt sich die Speicherung von Daten auf einem privaten Speicherort verhindern. Die folgende Darstellung veranschaulicht die Datenhaltung mit (linke Abbildung) und ohne (rechte Abbildung) App-Schutzrichtlinien.

Bei einer Bring Your Own Device (BYOD) Strategie ist dieses Vorgehen ideal. Die geschäftlichen Daten sind geschützt und kontrollierbar. Die Privatsphäre der Benutzer wird dabei nicht verletzt. Voraussetzungen dafür sind der Einsatz von Microsoft Exchange Online oder Exchange Server mit Hybrid Modern Authentication. Die Intune Lizenzen (pro User) sind verschiedenen Microsoft 365- oder Enterprise Mobility-Plänen enthalten.

Die first frame networkers ag setzt intern ebenfalls auf die MAM-Lösung mit Microsoft Intune. Im Rahmen einer Software-Evaluation wurde der Einsatz diverser MAM-Lösungen geprüft, wobei Microsoft Intune den Bedürfnissen der Firma am meisten entsprach. Auch unter dem Umstand, dass keine zusätzliche Lizenzkosten anfielen (Intune in Microsoft 365 E3 & E5 inkludiert), und die Firma bereits strategisch stark auf Microsoft Produkte setzt. Die Lösung wurde in Form eine Proof of Concept auf die gewünschten Funktionalitäten geprüft, pilotiert und nach einem positiven Ergebnis firmenweit ausgerollt. Die Lösung bietet den Mitarbeitenden einen guten Kompromiss zwischen Usability und Security, wobei die Privatsphäre bewahrt und die Akzeptanz erhöht wurde.

Michael Hediger

Weiterbildung ist und bleibt für Michael Hediger wichtig. Er lernte nach der Lehre als Elektromonteur schrittweise die wichtigsten Gebiete der Informatik kennen – als Software-Entwickler, System Engineer, Projektleiter und Wirtschaftsinformatiker. 2009 konnte er an der Hochschule erfolgreich den Master of Advanced in Business Information Technology abschliessen. In der Freizeit ist Michael viel in der Natur anzutreffen. Egal ob mit dem Bike, beim Wandern oder mit dem Hund.